Demander de l'aide à une IA à propos cet article :

Sommaire

Sommaire

OpenClaw est en train de devenir la vraie alternative open source à Claude. Et quand je dis "vraie", c'est pas juste un fork amateur bidouillé : on parle d'un projet sous licence MIT, 100% self-hosted, qui tourne sur ton Mac, ton Mac mini, ou ton VPS, et qui branche n'importe quel modèle IA (Claude, GPT, Gemini, DeepSeek, ou même un Llama local via Ollama) sur tes apps de tous les jours.

Le problème, c'est que la moitié des gens qui l'installent le font mal. Sur leur Mac principal, sans sandbox, avec 12 skills installés à l'arrache depuis ClawHub. Résultat : des clés SSH qui fuient, des tokens GitHub volés, et 341 skills malveillants identifiés récemment dans le store officiel.

Dans ce guide, je te donne tout ce que j'aurais aimé avoir quand j'ai testé OpenClaw pour la première fois : ce que c'est vraiment, comment ça se compare à Claude Cowork, comment l'installer proprement sur Mac ou sur un VPS Hostinger, les bonnes pratiques de sécurité, et surtout les erreurs à ne jamais commettre.

OpenClaw : c'est quoi exactement ?

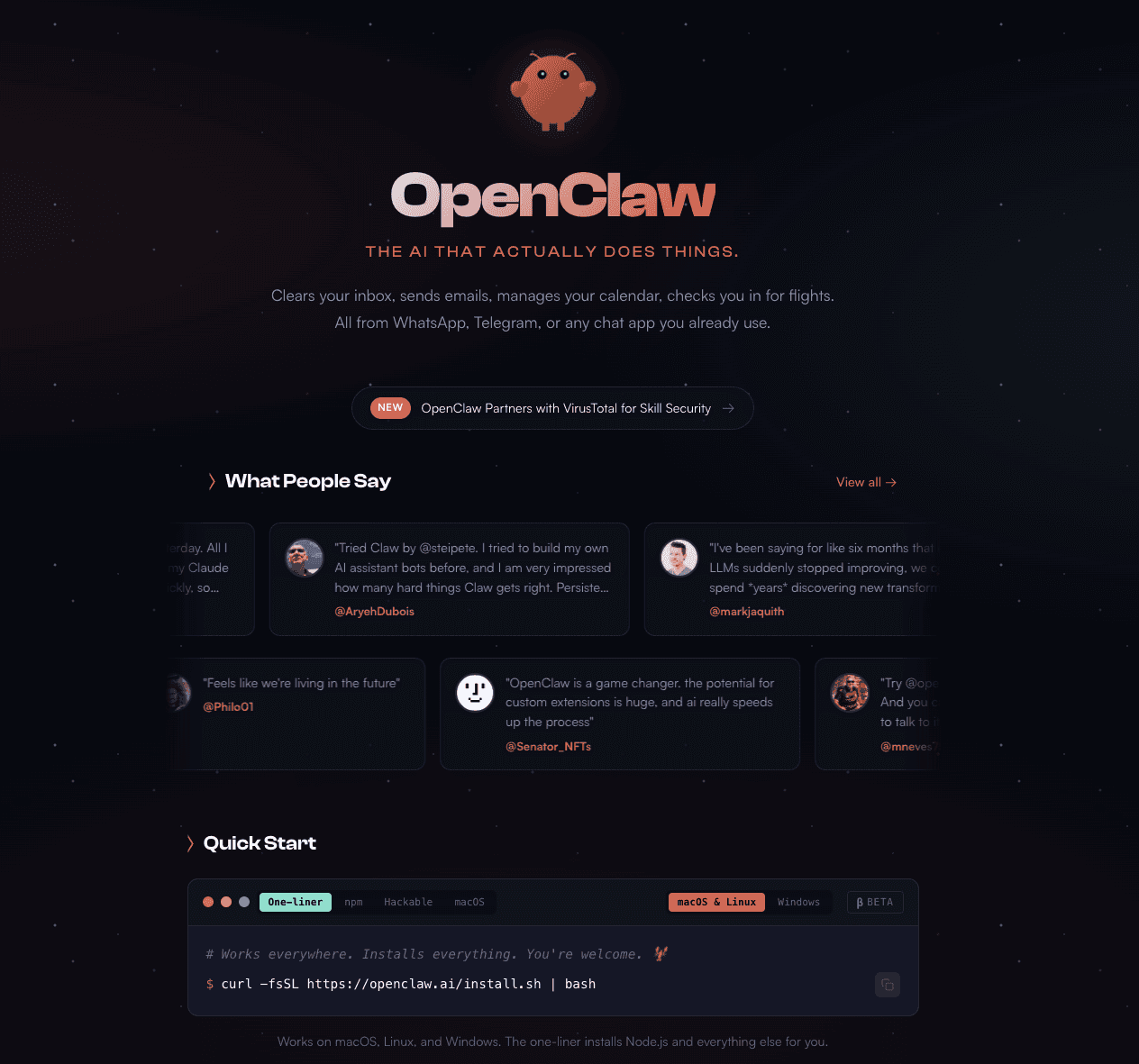

OpenClaw (anciennement Clawdbot / Moltbot) est un agent IA autonome open source, sous licence MIT, que tu héberges toi-même. L'idée fondatrice est simple : te donner un assistant personnel qui peut lire tes fichiers, envoyer des messages sur WhatsApp ou Slack, naviguer sur ton navigateur, interagir avec ton calendrier, et exécuter des tâches multi-étapes, sans jamais envoyer tes données sur un serveur tiers (sauf si tu le décides).

Concrètement, OpenClaw se compose de trois briques :

Le Gateway - le cerveau central qui reçoit les requêtes, orchestre les modèles IA et exécute les tools (fichiers, commandes, appels API).

Les Channels - les canaux d'entrée/sortie qui connectent l'agent à tes apps de messagerie (Telegram, Discord, WhatsApp, Slack, Signal, iMessage, Teams).

Les Skills - des packages de capacités modulaires (comme des plugins) qui enrichissent ce que ton agent sait faire. ClawHub en référence plus de 5 700 aujourd'hui.

Le projet est porté par une communauté active sur GitHub, avec un rythme de release soutenu. Contrairement à Claude Code qui est un agent spécialisé codage dans le terminal, OpenClaw est un agent généraliste de vie numérique : il peut aussi bien coder que gérer ton inbox, piloter ton home automation, ou te résumer tes réunions.

Pourquoi OpenClaw cartonne en 2026

Trois raisons concrètes expliquent l'explosion du projet cette année :

D'abord, la question de la souveraineté des données. Les entreprises (et les freelances sérieux) veulent de plus en plus garder la main sur leurs flux de données, surtout avec des agents IA qui lisent tout ce qui traîne. Un OpenClaw auto-hébergé, c'est zéro donnée qui part chez un tiers.

Ensuite, le coût. Les plans Claude Pro, Team ou Enterprise coûtent vite cher dès que tu veux déployer un agent pour toute ton équipe. OpenClaw est gratuit ; tu paies uniquement les tokens API du modèle que tu utilises (ou même zéro si tu tournes en local avec Ollama).

Enfin, la flexibilité. Tu n'es pas enfermé dans un écosystème. Demain un nouveau modèle sort, tu l'ajoutes. Un nouveau channel apparaît, la communauté sort un skill. C'est un Lego d'IA.

OpenClaw vs Claude Cowork : la vraie alternative à Anthropic

Avant d'aller plus loin, autant cadrer le match directement, parce que c'est la comparaison que tout le monde se fait mentalement. Si tu veux le détail sur le produit officiel d'Anthropic, j'ai écrit un guide dédié à Claude Cowork, mais voici comment je vois la différence.

Claude Cowork (Anthropic) :

App desktop macOS / Windows, fermée, intégrée aux plans payants Claude Pro, Max, Team ou Enterprise.

Tourne sur les modèles Claude uniquement (pas le choix du LLM).

Sécurité gérée par Anthropic, avec des garde-fous intégrés et une validation humaine sur les actions critiques.

Connecteurs pré-fournis (Slack, Chrome, Gmail, etc.), pas extensible à volonté.

Zéro maintenance côté user, tu l'installes et ça marche.

OpenClaw :

Logiciel open source (MIT), self-hosted sur n'importe quel OS.

Compatible avec tous les LLMs majeurs : Anthropic, OpenAI, Gemini, DeepSeek, et modèles locaux via Ollama.

Sécurité entièrement à ta charge (sandbox, firewall, permissions).

Écosystème de skills communautaire (5 700+), extensible, avec les risques que ça implique.

Maintenance, mises à jour, monitoring : c'est pour ta pomme.

Ma lecture honnête : si tu es une grosse boîte qui veut de l'IA agentique sans se poser de questions, Claude Cowork est l'option pragmatique. Si tu es un freelance technique, une agence, ou une PME qui veut garder le contrôle total (et économiser sur la licence), OpenClaw est la meilleure alternative Anthropic du marché aujourd'hui. Ce sont deux philosophies différentes : produit clé en main vs plateforme ouverte.

Les modèles IA, les connecteurs et les skills d'OpenClaw

C'est là qu'OpenClaw prend toute son ampleur. Je décortique les trois couches.

Les modèles IA compatibles

OpenClaw est model-agnostic. Tu branches un modèle via sa clé API et c'est bon. Dans la pratique, voici ce que les gens utilisent le plus :

Claude (Anthropic) - Sonnet et Opus pour les tâches complexes, Haiku pour le rapide. C'est souvent ma reco par défaut.

GPT-4o / GPT-5 (OpenAI) - excellent sur le multimodal et les tools calls.

Gemini 2.5 (Google) - très bon rapport qualité/prix et context window massif.

DeepSeek - alternative asiatique, très bon marché, solide en reasoning.

Modèles locaux via Ollama - Llama, Mistral, Qwen. Zéro coût, zéro donnée envoyée, mais ça demande une machine costaud (minimum 16 Go de RAM).

Tu peux même router intelligemment selon la tâche : un modèle rapide pour le tri d'emails, un modèle puissant pour rédiger un rapport.

Trop de temps perdu sur des processus manuels ?

Découvrez comment mes clients économisent 20h par semaine

4,5

+30 clients accompagnés comme :

Folk

Luneos

Piloterr

Les connecteurs (channels)

Les channels officiels natifs sont Telegram, Discord et WhatsApp. Mais via l'écosystème, OpenClaw supporte plus de 50 intégrations : Slack, Signal, iMessage, Teams, Gmail, Spotify, GitHub, et une tripotée d'autres. C'est ce qui fait que l'agent devient vraiment "omniprésent" : tu lui parles depuis n'importe où.

Les skills

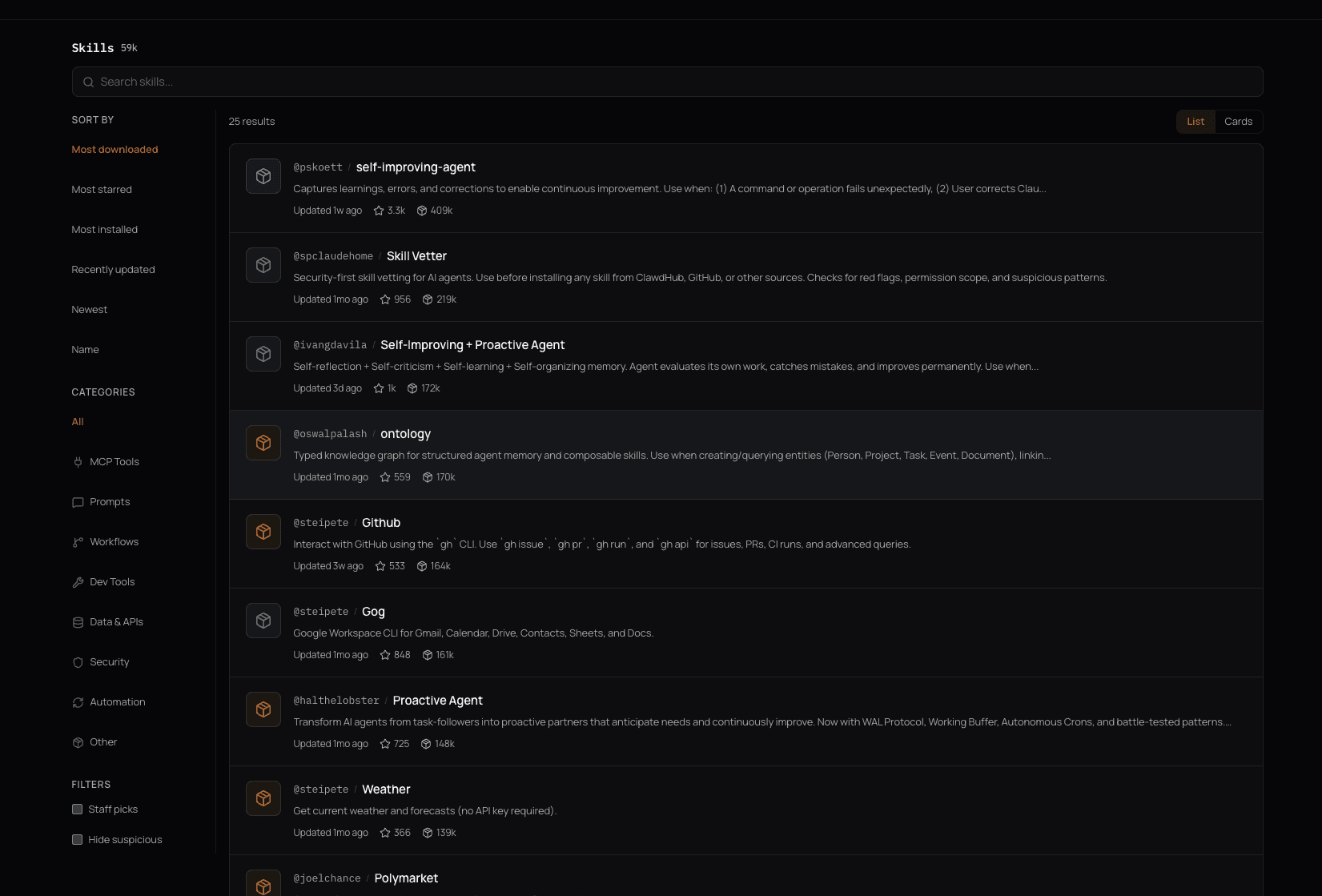

Un skill OpenClaw, c'est un dossier avec un fichier SKILL.md qui décrit la capacité et quelques scripts. Par exemple : "résume ma boîte mail", "réserve un billet de train", "analyse le dernier rapport PDF". OpenClaw embarque plus de 100 skills built-in, et ClawHub (le store communautaire) en propose plus de 5 700.

Attention : c'est aussi la plus grosse faille de l'écosystème. J'y reviens plus bas dans la section sécurité.

Les avantages concrets d'OpenClaw (pourquoi je le recommande)

Je liste les bénéfices réels que j'ai observés après plusieurs déploiements :

Souveraineté totale - tes données ne sortent pas de ton infra. Pour les métiers réglementés (santé, juridique, finance), c'est rédhibitoire.

Pas de lock-in - tu changes de modèle IA en 30 secondes. Aucun abonnement mensuel à renouveler.

Économies à l'échelle - pour 10+ utilisateurs, le ROI vs une licence Claude Team devient évident. Tu paies juste l'API.

Customisation infinie - tu peux écrire tes propres skills, forker le code, tuner les prompts système. Claude Cowork est figé ; OpenClaw est un terrain de jeu.

Toujours actif - sur un Mac mini ou un VPS, l'agent tourne 24/7 sans que tu t'en occupes, contrairement à Claude Cowork qui nécessite ton desktop allumé.

Communauté open source - les skills communautaires (les bons), les bug fixes rapides, la documentation transparente.

Le revers de la médaille : tu es ton propre DevOps. Si tu n'as pas envie de toucher à Docker, aux permissions Linux ou aux firewalls, passe ton chemin ou demande-moi de te l'installer.

Comment installer OpenClaw sur son Mac (ou Mac mini)

Le cas d'usage le plus populaire en 2026 : transformer un Mac mini M4 en serveur IA always-on. C'est l'équivalent d'un mini home lab, ultra-silencieux, qui consomme 3 à 7 watts à vide. Voici comment je procède.

Pré-requis matériels

Pour un usage sérieux :

Mac mini M4 - 16 Go de RAM minimum, 512 Go SSD recommandé (environ 700 €).

Connexion internet stable (Ethernet de préférence).

Un compte macOS dédié à OpenClaw (jamais ton compte perso, j'explique pourquoi plus bas).

Si tu fais juste du test sur ton MacBook, un M2/M3 avec 16 Go suffit amplement.

Étape 1 : préparer un compte utilisateur dédié

C'est LE réflexe que 90% des guides oublient. Tu crées un compte macOS standard (pas admin) appelé par exemple openclaw-agent. Ce compte aura :

Son propre répertoire home isolé.

Son propre trousseau (keychain).

Ses propres permissions de fichiers.

Comme ça, si un skill malveillant décide de lire tous tes fichiers, il n'aura accès qu'à ce qui est dans ce compte - pas à tes docs persos, ton iCloud ni ton code client.

Étape 2 : installer Node 24

OpenClaw tourne sur Node.js. Le script d'install gère ça tout seul, mais je préfère installer Node à la main via Homebrew pour garder le contrôle :

Installe Homebrew si besoin depuis brew.sh.

Lance

brew install node@24dans le terminal.Vérifie avec

node -v(tu dois voir 24.x.x).

Étape 3 : lancer le script d'installation

Depuis le compte openclaw-agent, tu exécutes la commande officielle :

curl -fsSL https://openclaw.ai/install.sh | bash

Le script détecte ton OS, télécharge OpenClaw, lance l'onboarding interactif. Tu vas devoir choisir :

Le mode du gateway : Local (this machine). Jamais "0.0.0.0". J'insiste.

Ton mode d'authentification (token recommandé, pas password).

Le modèle IA par défaut et la clé API associée.

Les premiers channels à connecter (je recommande de démarrer avec Telegram, c'est le plus simple).

Étape 4 : lancer OpenClaw en daemon (24/7)

Pour que le gateway démarre automatiquement au boot du Mac mini et redémarre s'il crashe :

openclaw install --install-daemon

Cette commande installe OpenClaw comme un launchd daemon macOS. Ensuite, dans les Réglages Système > Batterie, tu désactives la mise en veille, tu actives "Redémarrer automatiquement après coupure de courant", et tu coches "Empêcher la mise en veille quand l'écran est éteint".

Étape 5 : accès à distance (propre)

Tu ne veux pas ouvrir le port 18789 au monde entier. La méthode propre : Tailscale. Gratuit pour 3 devices, tu installes Tailscale sur le Mac mini et sur ton MacBook/phone, et tu accèdes au Control UI d'OpenClaw via l'IP Tailscale privée. Aucune exposition publique.

Comment installer OpenClaw sur un serveur VPS

Si tu n'as pas de Mac mini ou que tu veux déployer pour plusieurs utilisateurs, le VPS est la voie royale. Tu as deux options : installer OpenClaw manuellement sur un VPS vierge, ou prendre un VPS pré-optimisé avec le template OpenClaw.

Mon choix : Hostinger VPS (parfait pour les débutants)

Soyons clairs : si tu découvres le self-hosting, c'est Hostinger sans hésitation. J'ai testé une bonne dizaine d'hébergeurs pour du déploiement d'agents IA (OVH, DigitalOcean, Contabo, AWS Lightsail), et aucun n'arrive à la cheville de Hostinger en termes de simplicité pour un non-technicien.

Pourquoi c'est le choix idéal si tu débutes :

Installation en 2-3 clics, vraiment. Tu choisis le plan, tu sélectionnes le template OpenClaw dans la marketplace, et Hostinger te déploie une instance prête à l'emploi. Docker, OpenClaw, le reverse proxy, le SSL Let's Encrypt : tout est pré-installé, pré-configuré. Tu n'as même pas besoin de savoir ce qu'est SSH pour démarrer.

Pas besoin de ligne de commande. Leur panel hPanel est visuel, en français, et même leur IA de management te guide si tu galères. Tu cliques sur "Démarrer OpenClaw" et c'est parti.

Zéro compétence Linux requise. Les mises à jour, les backups hebdomadaires, les snapshots : tout est géré automatiquement depuis l'interface. Tu ne touches jamais à un terminal si tu ne veux pas.

Support humain réactif 24/7 en français. Quand tu bloques (et crois-moi, tout débutant bloque un jour), tu as quelqu'un au bout du chat. C'est rarissime sur ce segment.

AMD EPYC + NVMe SSD côté perf, pour que ton agent tourne sans latence.

Le plan KVM 2 (2 vCPU, 8 Go RAM, 100 Go NVMe) oscille autour de 7-8 €/mois en promo. Imbattable pour un agent 24/7.

En gros : tu prends le plan, tu coches OpenClaw, tu attends 5 minutes, tu récupères l'URL de ton Control UI, tu te connectes. Fini. Pas de curl, pas de Dockerfile, pas d'iptables.

Si tu veux tester : je recommande Hostinger - ça ne te coûte pas plus cher et ça me permet de continuer à écrire ce genre de guides détaillés.

Pré-requis VPS

Les specs que je valide pour un usage sérieux :

Minimum test - 2 vCPU, 4 Go RAM, 20 Go SSD. Ubuntu 22.04 LTS.

Recommandé production - 4 vCPU, 8 Go RAM, 40 Go SSD. Ubuntu 22.04 ou 24.04 LTS.

Virtualisation - KVM obligatoire. Fuis les VPS OpenVZ, ils ne supportent pas correctement Docker.

Étapes d'installation sur VPS (manuel, sans template one-click)

Cette section s'adresse aux gens qui veulent installer OpenClaw à la main sur un VPS vierge (chez un autre hébergeur, ou par curiosité technique). Si tu as pris le template one-click Hostinger, tu peux sauter directement à la section sécurité, tout ça est déjà fait pour toi.

Je résume le flow complet :

Provisionne ton VPS chez Hostinger (ou autre) avec Ubuntu 22.04 LTS, connecte-toi en SSH avec une clé (pas de password).

Crée un user non-root dédié à OpenClaw :

adduser openclawpuisusermod -aG sudo openclaw.Update et installe les dépendances :

sudo apt update && sudo apt upgrade -y, puissudo apt install curl git build-essential -y.Installe Node 24 via nvm ou NodeSource.

Configure un firewall UFW : tu ouvres uniquement SSH (port 22) et pas grand-chose d'autre :

sudo ufw allow 22/tcp && sudo ufw enable.Lance le script OpenClaw :

curl -fsSL https://openclaw.ai/install.sh | bash.Configure le gateway en mode local, puis expose-le via Tailscale ou un reverse proxy Nginx + Let's Encrypt si tu veux un accès HTTPS public maîtrisé.

Active la sandbox Docker pour l'exécution des tools (voir section suivante, c'est non négociable).

Installe OpenClaw en service systemd pour un démarrage automatique et un restart sur crash.

Vérifie les logs dans

~/.openclaw/logs/pour t'assurer que tout tourne.

[IMAGE: Capture d'écran de la page VPS Hostinger avec le template OpenClaw en one-click]

Rappel : avec le template one-click Hostinger, tu sautes toutes les étapes 3 à 9. Docker, Nginx, certificats SSL, systemd, tout est déjà configuré. Tu récupères juste ton URL de Control UI et tu commences à utiliser ton agent.

Sécuriser OpenClaw : les bonnes pratiques non négociables

C'est la section la plus importante de cet article. Je ne plaisante pas. Des chercheurs ont montré qu'un simple email crafté suffit à faire fuir des clés SSH d'une instance OpenClaw mal configurée. Voici la check-list que j'applique systématiquement.

1. Active la sandbox Docker pour les tools

Par défaut, OpenClaw exécute les tools (commandes, scripts) directement sur l'hôte. C'est une erreur. Dans le fichier de config, tu actives :

sandbox.mode: "all"ou"non-main"- tous les tools tournent dans des containers Docker isolés.Réseau désactivé par défaut dans la sandbox (

network: "none").Binds interdits :

/etc,/proc,/sys,/dev,docker.sock, et tes credentials root (~/.ssh,~/.aws,~/.gnupg).

OpenClaw a des protections natives, mais encore faut-il les activer.

2. Principe du moindre privilège sur les clés API

Ton agent ne doit jamais avoir une clé GitHub avec admin:org scope. Donne-lui uniquement les permissions strictement nécessaires à la tâche. Règles d'or :

Clé API lecture-seule par défaut.

Écriture uniquement si le skill le nécessite explicitement.

Rotation tous les 90 jours minimum.

Stockage dans un secret manager (1Password, Doppler, Vault), jamais en

.envà la racine.

3. Ne jamais binder le gateway sur 0.0.0.0

C'est la première erreur de débutant. Le gateway doit être sur 127.0.0.1 (localhost). Pour y accéder à distance, tu passes par Tailscale, un VPN Wireguard, ou un reverse proxy avec authentification basic + IP whitelisting.

4. Whitelist les tools, pas blacklist

Dans tools.allow, tu listes explicitement ce que ton agent a le droit de faire. Plus restrictif, moins d'attaque possible. Un agent qui n'a pas besoin d'exec ne l'a pas. Point.

5. Politique DM stricte

L'option dmPolicy: "open" est dangereuse : n'importe qui peut DM ton bot et lui filer des instructions. Passe en "pairing" ou sur une allowlist explicite d'IDs utilisateurs.

6. Compte OS dédié

Je l'ai déjà dit, je le répète. Que ce soit sur Mac ou sur Linux, OpenClaw tourne sur son propre user, jamais sur ton compte admin. C'est la barrière la plus efficace contre l'escalade de privilèges.

7. Audit des skills installés

Avant d'installer un skill depuis ClawHub, je regarde :

Le nombre d'installs et l'ancienneté du publisher.

Le code source (c'est open source, lis-le).

Les permissions demandées (un skill qui demande un accès réseau et filesystem pour "convertir des emojis", c'est suspect).

Les reviews et les issues GitHub.

Ma règle : aucun skill non officiel ou non audité. Si tu as besoin d'un skill pour un truc précis, tu l'écris toi-même. Ça prend 20 minutes et c'est 1 000 fois plus safe.

8. Monitoring et logs

Active les logs verbeux au moins les premières semaines. Configure une alerte sur les actions sensibles (écriture de fichiers, appels API externes non prévus, exfiltration de secrets). Tu peux piper les logs vers un Grafana ou un simple script Python qui t'alerte sur Telegram en cas d'anomalie.

Les erreurs à ne surtout pas commettre

Récap des pièges classiques que je vois (et que j'ai faits à mes débuts) :

Installer OpenClaw sur ton Mac principal avec ton compte admin. Tu viens de donner les clés du royaume à un agent IA. Un compte dédié, toujours.

Installer 15 skills ClawHub sans les lire. 1 184 skills malveillants ont été identifiés sur ClawHub en 2026. Un skill sur douze cache un payload malveillant. Lis le code.

Coller tes clés API dans le contexte du modèle. Le modèle ne doit jamais "voir" tes secrets. Injecte-les comme variables d'environnement au niveau du tool, pas dans les prompts.

Cliquer sans réfléchir sur les liens que ton agent te propose. Les prompt injections persistent : un email peut instruire ton agent à exfiltrer des données, et le résultat peut revenir vers toi sous forme de lien "innocent".

Ouvrir le port 18789 en public. Tu viens de mettre ton agent sur le dark web en 10 minutes chrono.

Oublier les mises à jour. Les releases d'OpenClaw contiennent régulièrement des patchs de sécurité. Programme un

openclaw updatehebdo automatique.Confondre OpenClaw et Claude Cowork. Ce ne sont pas les mêmes outils. Si tu cherches du prêt-à-porter, va sur Claude Cowork. OpenClaw demande une vraie implication technique.

Oublier la sauvegarde. Ton agent a une mémoire (fichiers de contexte, historique). Backup quotidien dans un S3/Backblaze chiffré. Un disque qui crashe et tu perds 6 mois de fine-tuning.

Croire que "c'est open source donc c'est safe". Non. Open source ne veut pas dire sécurisé par défaut. Ça veut dire auditable. Encore faut-il auditer.

Conclusion : OpenClaw est puissant, mais pas pour tout le monde

OpenClaw est la meilleure alternative open source à Claude Cowork si tu as la compétence technique pour le déployer proprement. Tu gagnes en souveraineté, en coût, en flexibilité. Tu perds en simplicité et en sérénité : tu deviens responsable de la sécurité de ton agent.

Mon verdict pragmatique :

Si tu es freelance tech, CTO d'une PME, ou dans une agence qui manipule des données sensibles - OpenClaw sur un VPS Hostinger KVM, sandbox Docker activée, accès Tailscale. C'est le setup que je déploie pour mes clients.

Si tu veux tester sans te prendre la tête - Mac mini M4 dédié, compte utilisateur isolé, et tu apprends en douceur.

Si tu n'as pas envie de toucher à Docker ni à SSH - reste sur Claude Cowork. C'est très bien, c'est payant mais tu dors tranquille.

Mes articles les plus récents

Si tu as aimé mon article sur " OpenClaw : le guide complet pour installer et sécurisé son IA" alors tu devrais adorer ses articles :